6.3.5 网络后门与网络隐身

为了保持对已经入侵的主机长久的控制,黑客需要在主机上建立网络后门,以便以后可以直接通过后门入侵系统。当入侵者入侵主机以后,通常其信息就被记录在主机的日志中,比如IP地址、入侵的时间以及做了哪些破坏活动等等。为了使入侵的痕迹不被发现,黑客需要隐藏或者清除入侵的痕迹。

1.网络后门

网络后门是保持对目标主机长久控制的关键策略。可通过建立服务端口和克隆管理员账号来实现。只要能不通过正常登录进入系统的途径都称之为网络后门。后门的好坏取决于被管理员发现的概率。只要是不容易被发现的后门都是好后门。留后门的原理和选间谍是一样的,让管理员看了感觉没有任何特别的就是一个好后门。

2.木马

木马是一种可以驻留在对方系统中的一种程序。

木马一般由两部分组成:服务器端和客户端。驻留在对方服务器的称之为木马的服务器端,远程的可以连到木马服务器的程序称之为客户端。

木马的功能是通过客户端可以操纵服务器,进而操纵对方的主机。

木马和后门的区别:

木马程序在表面上看上去没有任何的损害,实际上隐藏着可以控制用户整个计算机系统、打开后门等危害系统安全的功能。

木马来自于“特洛伊木马”(Trojan Horse)。传说希腊人围攻特洛伊城,久久不能攻克,后来军师想出了一个特洛伊木马计,让士兵藏在巨大的特洛伊木马中,部队假装撤退而将特洛伊木马丢弃在特洛伊城下,让敌人将其作为战利品拖入城中,到了夜里,特洛伊木马内的士兵便趁着夜里敌人庆祝胜利、放松警惕的时候从特洛伊木马里悄悄地爬出来,与城外的部队里应外合攻下了特洛伊城。由于特洛伊木马程序的功能和此类似,故而得名。

常见的简单的木马有NetBus远程控制、“冰河”木马、PCAnyWhere远程控制等等。

3.网络隐身

(1)网络代理跳板

当从本地入侵其他主机的时候,自己的IP会暴露给对方。通过将某一台主机设置为代理,再通过该主机入侵其他主机,这样就只会留下代理的IP地址,从而可以有效的保护自己的安全。二级代理的基本结构如图6-8所示。

图6-8 二级代理的基本结构

本地计算机通过两级代理入侵某一台主机,这样在被入侵的主机上,就不会留下自己的信息。可以选择更多的代理级别,但是考虑到网络带宽的问题,一般选择两到三级代理比较合适。

选择代理服务的原则是选择不同地区的主机作为代理。比如现在要入侵A地的某一台主机,可选择B地的某一台主机作为一级代理服务器,选择C地的某一台计算机作为二级代理,再选择D地的一台主机作为三级代理服务器,这样就很安全了。

可以选择做代理的主机有一个先决条件,就是必须先安装相关的代理软件,一般都是将已经被入侵的主机作为网络代理跳板工具。

常用的网络代理跳板工具很多,比如Snake代理跳板,它支持TCP/UDP代理,支持多个(最多达到255)跳板,代理方式为Sock5,并自动打开默认端口1813监听。

(2)清除日志

电影中通常会出现这样的场景,当有黑客入侵计算机系统的时候,需要全楼停电来捉住黑客,为什么停电就可以逮住黑客呢?这是因为当黑客入侵系统并在退出系统之前都会清除系统的日志,如果突然停电,黑客将没有机会删除自己入侵的痕迹,所以就可以抓住黑客了。

清除日志是黑客入侵的最后的一步,黑客能做到来无踪去无影,这一步起到决定性的作用。

①清除IIS日志

当用户访问某个IIS服务器以后,无论是正常的访问还是非正常的访问,IIS都会记录访问者的IP地址以及访问时间等信息。这些信息记录在Winnt\System32\logFiles目录下,如图6-9所示。

图6-9 IIS日志的信息

打开任一文件夹下的任一文件,可以看到IIS日志的基本格式,记录了用户访问的服务器文件、用户登录的时间、用户的IP地址、用户浏览器、操作系统的版本号。如图6-10所示。

图6-10 IIS日志的基本格式

最简单的方法是直接到该目录下删除这些文件夹,但是全部删除文件以后,一定会引起管理员的怀疑。

一般入侵的过程是短暂的,只会保存到一个Log文件,只要在该Log文件删除所有自己的记录就可以了。使用工具软件CleanIISLog.exe可以做到这一点,首先将该文件拷贝到日志文件所在目录,然后执行命令“CleanIISLog.exe第一个参数.log第二个参数”,第一个参数.log是日志文件名,文件名的后六位代表年月日,第二个参数是要在该Log文件中删除的IP地址,也就是自己的IP地址。

②清除主机日志

主机日志包括三类的日志:应用程序日志、安全日志和系统日志。可以在计算机上通过控制面板下的“事件查看器”查看日志信息,如图6-11所示。

图6-11 日志信息

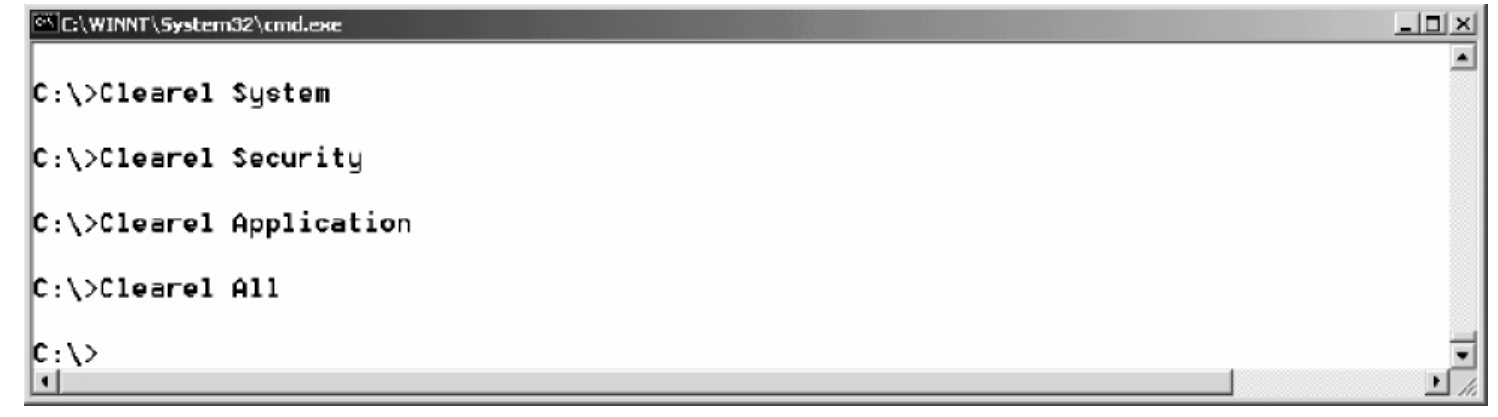

使用工具软件clearel.exe,可以方便地清除系统日志,首先将该文件上传到对方主机,然后删除这三种日志的命令格式为:

● Clearel System

● Clearel Security

● Clearel Application

● Clearel All

这四条命令分别删除系统日志、安全日志、应用程序日志和删除全部日志。命令执行的过程如图6-12所示。

图6-12 命令执行过程

执行完毕后,再打开事件查看器,发现都已经空了。如图6-13所示。

图6-13 执行结果界面

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。