5.2.1 确定安全策略保护的对象

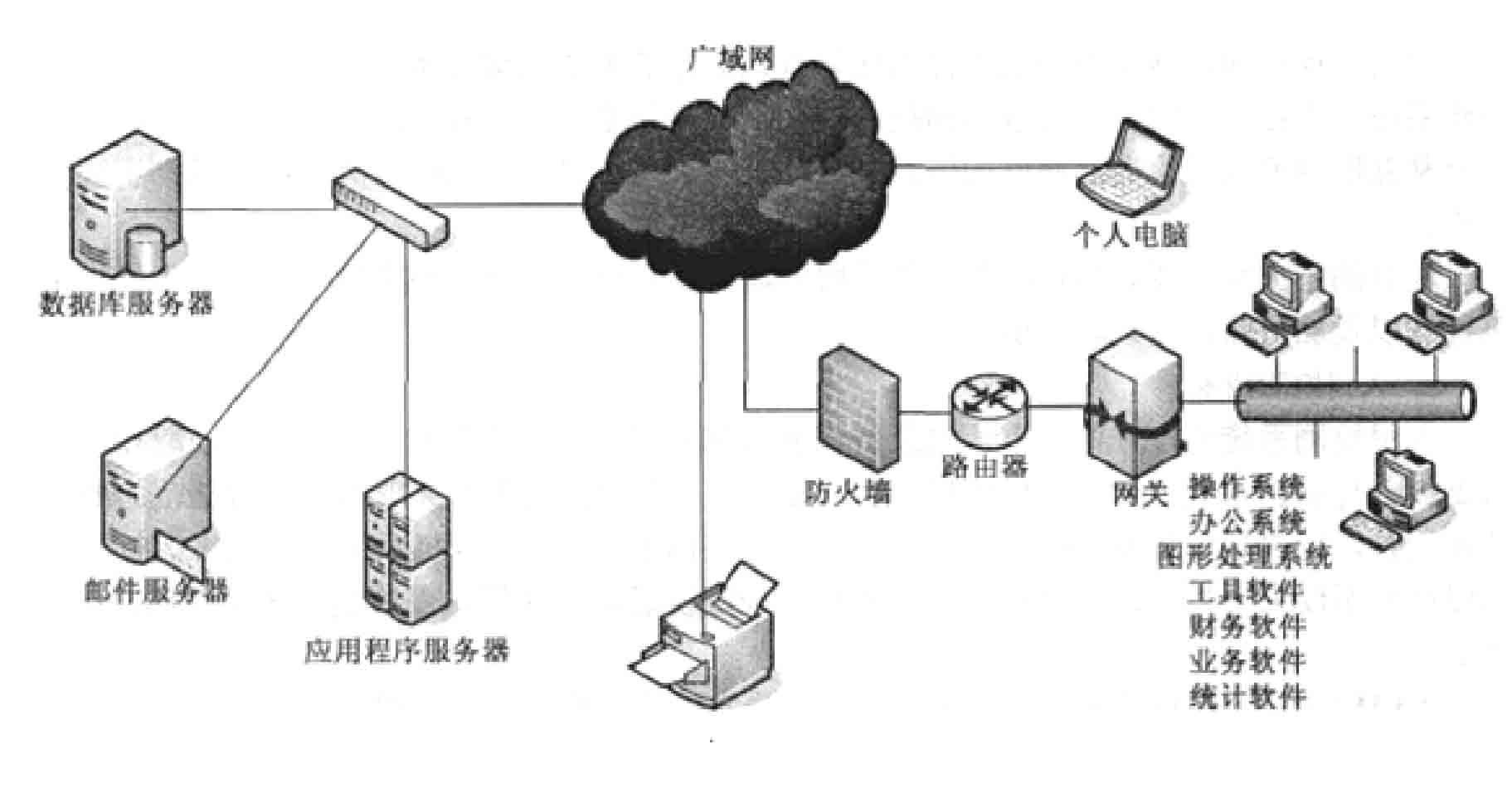

硬件和软件是支持商业运作进行的平台,是信息系统的主要构成因素,它们应该首先受到安全策略的保护。所以整理一份完整的系统软硬件清单是首要的一项工作,其中还要包括系统涉及的网络结构图(如图5-1所示)。可以有多种方法来建立这份清单及网络结构图。不管用哪种方法,都必须要确定系统内所有的相关内容都已经被记录。在绘制网络结构图以前先要理解数据是如何在系统中流动的。根据详细的数据流程图可以显示出数据的流动是如何支持具体业务运作的,并且可以找出系统中的一些重点区域。重点区域是指需要重点应用安全措施的区域。也可以在网络结构图中标明数据(或数据库)存储的具体位置,以及数据如何在网络系统中备份、审查与管理。

图5-1 系统硬、软件及网络系统结构图

2.信息系统的数据

计算机和网络所做的每一件事情都造成了数据的流动和使用。由于数据处理的重要性,在定义策略需求和编制物品清单的时候,了解数据的使用和结构是编写安全策略的基本要求。

(1)数据处理

数据是组织的命脉,在编写策略的时候,策略必须考虑到数据是如何处理的,怎么保证数据的完整性和保密性。除此以外,还必须考虑到如何监测数据的处理。

当使用第三方的数据时,大部分的数据源都有关联的使用和审核协议,这些协议可以在数据的获取过程中得到。作为数据清单的一部分,外部服务和其他来源也应该被加入到清单中。清单中要记录谁来处理这些数据以及在什么情况下这些数据被获得和传播。

(2)个人数据

在业务运作过程中,可以通过很多方法来搜集个人数据。无论数据是如何获得的,都必须指定策略以使所有人明白数据是如何使用的。

涉及到隐私策略的时候,必须定义好隐私条例。策略里面应该声明私有物、专有物以及其他类似信息在未经预先同意之前是不能被公开的。

3.人员

在考虑人员因素时,重点应该放在哪些人在何种情况下能够访问系统内资源。策略对那些需要的人授予直接访问的权力,并且在策略中还要给出“直接访问”的定义。在定义了谁能够访问特定的资源以后,接下来要考虑的就是强制执行制度和对未授权访问的惩罚制度。对违反策略的现象是否有纪律上的处罚,在法律上又能做些什么,这些都应考虑。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。