移动互联网应用层面的个人信息安全风险主要来自应用服务提供商,它们可能存在非法的个人信息收集、使用或共享行为。

(一)终端应用(APP)的个人信息安全问题

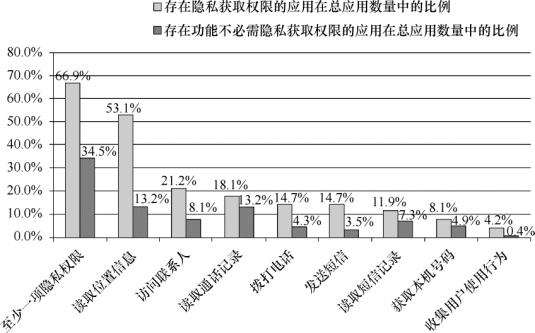

首先,Android系统智能终端存在诸多个人信息安全隐患。目前智能移动终端上的操作系统主要有IOS、Android、Windows Phone和Symbian等,其中Android迅速占领全球市场。应用方面,2012年5月,谷歌宣布Google Play的应用总数为62.7万,下载量已经超过150亿次。[41]Android系统安全架构的核心设计是,在默认设置下,所有应用都没有权限对其他应用、系统或用户进行较大影响的操作,在安装软件应用时要求获得某些权限,其中包括读写用户个人信息(联系人或通话记录)、读写其他应用文件、访问网络等。软件应用可以根据自身提供的功能要求合理的权限。其中的个人信息安全风险在于,用户在进行安装操作时,很少会去了解或分析一款应用所要求的权限。[42]而很多Android应用会要求获得一些与其应用功能实现并无关联的权限(如图1.6[43]所示),这就致使应用开发商在貌似获取同意的情况下获得了许多额外的个人信息。个人信息保护领域提倡的个人信息收集限制和目的明确原则很少得到落实。

图1.6 2013年移动应用隐私安全测评报告:存在获取隐私数据权限的应用在总应用数量中的占比

其次,应用开发商对于收集到的个人信息的处理情况是不透明的。多数的应用开发商并没有完善的个人信息保护政策,所以用户根本无从得知其被收集之个人信息到底是如何进行利用、是否与第三方共享、采用何种安全保护措施等。在这种不透明的前提下,信息处理的用户同意机制更难以建立。这些都是终端应用给个人信息保护带来的难题。

(二)位置信息服务(LBS)应用的个人信息安全问题

位置信息是一种比较特殊的个人敏感性信息,是随着物联网和移动互联网的发展而诞生的新型个人信息类型。随着智能终端设备和移动互联网的迅猛发展,各类位置信息服务快速崛起。据互联网数据中心2013年发布的报告显示,75.1%的移动应用对位置信息的读取是不必要的。[44]由于移动互联网中的位置信息问题比较特殊,因此在此单独进行表述。

位置信息服务(Location Based Services,LBS)是移动互联网中比较重要的一种服务类型,不少应用或软件中添加了位置信息服务功能,如人人网应用让用户在发布状态或照片时可以选择添加位置信息;手机微信和QQ应用中都添加了查找附近的人的模块;某些地图服务类应用会将个人的行程轨迹绘制出来等。这种类型功能的添加提升了用户的使用体验,方便了个人的生活;甚至在一些灾害事故中,位置信息的共享还为救援行动提供了莫大的帮助。然而,因位置信息泄露而导致的个人信息安全问题也逐渐浮出水面。

位置信息服务带来的风险包括但不限于以下几个方面:

首先,位置信息的不当共享和利用。当用户同意对其位置信息进行收集后,大多数情况下,用户无法获知其个人位置信息的具体使用情况。也就是说,对位置信息的利用是不透明的。这些信息是否与第三方进行了共享,第三方对个人信息的具体使用情况如何,这些问题用户都无法提前了解,因此对其中所存在的风险也无从获知。用户在完全不知道风险的情况下做出了同意共享其个人位置信息的决定。

其次,对用户行为进行跟踪。由于手机正在成为人们日常工作和生活中不可缺少的重要工具,个人随时都携带着手机设备。因此可能存在设备商或应用商在用户不知情的情况下对用户的行为轨迹信息进行收集的情况。而这些信息经分析过后,很容易得出个人的爱好、偏好、日常生活等私密信息。

再次,增加了身份盗窃的可能性。身份盗用是指个人身份或金融账号、密码等被盗用,进而发生财产诈骗或其他犯罪行为。当个人敏感信息(如个人位置信息)被泄露,犯罪分子极有可能通过这些位置信息,分析出个人的地址、兴趣、同事、朋友等,同时结合其掌握的其他个人信息,盗用个人的身份。

最后,因位置泄露而遭受人身或财产损害。某些不法分子可能通过泄露或共享的个人位置信息(加入该位置信息中包含了个人身份信息),对个人实施不法行为,既包括故意伤害、诱拐儿童等对人身权的加害行为,也有可能是实施抢劫等财产性质的违法犯罪行为。

(三)恶意软件、病毒、木马等有害程序的破坏

传统互联网中的恶意软件、病毒、木马等有害程序也在向移动互联网转移。据腾讯移动安全实验室发布的报告,2013年5月,基于腾讯手机管家安全产品服务的腾讯移动安全实验室截获的手机病毒包总数为71 969个,Android系统截获病毒包69 178个,Symbian系统截获病毒包2 791个。据统计,在Android系统所截获的病毒包中,25.39%是专门为个人信息获利之目的。[45]手机病毒、木马或恶意程序的传播和爆发可能会造成用户个人信息泄露、信息丢失、设备损坏、话费损失等,同时,信息数据的完整性和精确性也可能受到影响。

(四)手机安全软件的威胁

手机安全软件,其功能在于保护移动终端和移动互联网的安全。因此,同其他软件或应用相比,手机安全软件在接触用户终端上的数据信息(包括个人信息)方面更具有合法的正当性。中国目前主流的手机安全软件包括360手机助手、腾讯手机管家等。这些手机安全软件在提供病毒查杀服务的同时,也提供加密存储、访问控制等安全服务。在将近58%的手机应用都存在信息泄露问题的背景下,[46]手机安全软件在保护用户个人信息方面发挥着重要作用。然而,手机安全软件厂商在对用户各种个人信息具有控制权的情况下,是否会存在在用户不知情的前提下对这些信息进行使用的情况?3Q大战中腾讯QQ和奇虎360安全卫士就因擅自监控和扫描用户终端而备受质疑,这种情况是否会延伸到移动互联网终端上?安全软件在个人信息收集、传输和利用等方面是不透明的,用户在使用安全软件时也鲜有相关的个人信息保护政策做出说明。因此,在安全软件行业监管机制尚未成熟的背景下,这方面的风险也是必须予以考虑的。

当然,在移动互联网和智能终端场景中,也存在对于相关数据库的管理层面的问题。鉴于在分析云计算和物联网场景中的隐私风险时已对此部分进行过详细论述,在此不做赘述。

【注释】

[1]雷万云,朱近之,薛峰等.云计算:技术、平台及应用案例[M].北京:清华大学出版社,2012:7.

[2]周昕 .“云计算”时代的法律意义及网络信息安全法律对策研究[J].重庆邮电大学学报(社会科学版),2011,23(4):39-47.

[3]Gartner.预计2015年公共云市场规模将超1800亿[EB/OL].(2013-12-14)[2013-12-18]http://www.cniteyes.com/saas/2013/1214/104571.html.

[4]赛迪顾问.2013年云计算市场规模将达1174亿元[EB/OL].(2012-02-16)[2013-04-20]http://www.eeo.com.cn/2012/0216/220889.shtml.

[5]周文,井明洋,等.中国云计算产业结构和商业模式[J].上海大学学报(自然科学版),2013,19(1):26-30.

[6]工业和信息化部电信研究院.云计算白皮书2012[R/OL].(2013-04:9-11)[2013-06-27]http://www.catr.cn/kxyj/qwfb/bps/201212/P020121204616814780528.pdf.

[7]中国电子技术标准化研究院.云计算标准化白皮书2012[R/OL].(2012-08-27:30-31)[2013-06-27]http://cesi.gov.cn/cesi/guanwanglanmu/biaozhunhuayanjiu/2012/0827/10153.html.

[8]工业和信息化部电信研究院.云计算白皮书2012[R/OL].(2013-04:9-11)[2013-06-27]http://www.catr.cn/kxyj/qwfb/bps/201212/P020121204616814780528.pdf.

[9]仲浩.盛大云致数据丢失用户:谁让你在云主机之外不做备份的?[EB/OL].CSDN资讯,(2012-08-07)[2013-04-03]http://www.csdn.net/article/2012-08-07/2808269.

[10]Gartner.云计算技术存在的七大风险分析[EB/OL].凤凰网,(2010-12-03)[2013-04-22]http://tech.ifeng.com/it/special/cloud-computing/content-4/detail_2010_12/03/3342519_0.shtml.

[11]云计算安全政策与法律工作组 .中国云计算安全政策与法律蓝皮书[R].西安:西安交通大学信息安全法律研究中心,2012-10-12:28.

[12]云计算安全政策与法律工作组 .中国云计算安全政策与法律蓝皮书[R].西安:西安交通大学信息安全法律研究中心,2012-10-12:28-31.

[13]云计算安全政策与法律工作组 .中国云计算安全政策与法律蓝皮书[R].西安:西安交通大学信息安全法律研究中心,2012-10-12:31-32.

[14]张逢喆,陈进,陈海波等 .云计算中的数据隐私性保护与自我毁灭[J].计算机研究与发展,2011,48(7):1155-1167.

[15]云计算安全政策与法律工作组 .中国云计算安全政策与法律蓝皮书[R].西安:西安交通大学信息安全法律研究中心,2012-10-12:29.

[16]徐国爱,张淼,彭俊好.网络安全(第二版)[M].北京:北京邮电大学出版社,2010:77.

[17]张逢喆,陈进,陈海波等 .云计算中的数据隐私性保护与自我毁灭[J].计算机研究与发展,2011,48(7):1155-1167.

[18]黄玉兰.物联网射频识别(RFID)核心技术详解(第2版)[M].北京:人民邮电出版社,2012:3.

[19]乔梦瑶.物联网发展现状及安全问题初探[J].科技创新与应用,2013(4):36.

[20]工业和信息化部电信研究院.物联网白皮书2011[R/OL].(2011-05:14-16)[2013-01-21]http://www.catr.cn/kxyj/qwfb/bps/201212/P020130613320960127218.pdf.

[21]工业和信息化部.中国物联网“十二五”发展规划[N/OL].中国网,(2011-11-28)[2013-02-22]http://www.china.com.cn/policy/txt/2012-02/14/content_24632205.htm.

[22]工业和信息化部.中国物联网“十二五”发展规划[N/OL].中国网,(2011-11-28)[2013-02-22]http://www.china.com.cn/policy/txt/2012-02/14/content_24632205.htm.

[23]子琦.美国零售业巨头TJX公司4500万顾客资料外泄[EB/OL].新浪网,(2007-03-30)[2013-01-20]http://news.sina.com.cn/w/2007-03-30/145112655775.shtml.

[24]Rutherford.Key Cases:Andrea Hernandez[EB/OL].The Rutherford Institute,(2012-09-07)[2013-01-21]https://www.rutherford.org/key_cases/key_cases_andrea_hernandez/.

[25]周洪波.物联网:技术、应用、标准和商业模式[M].北京:电子工业出版社,2011:163.

[26]Skimming指在末端设备或RFID持卡人不知情的情况下,信息被读取;Eavesdropping指在一个通信通道的中间,信息被中途截取;Spoofing指伪造复制设备数据,冒名输入到系统中;Cloning指克隆末端设备,冒名顶替;Killing指损坏或盗走末端设备;Jamming指伪造数据造成设备阻塞不可用;Shielding指用机械手段屏蔽电信号让末端无法连接。(周洪波 .物联网:技术、应用、标准和商业模式[M].北京:电子工业出版社,2011:164.)

[27]黄玉兰.物联网射频识别(RFID)核心技术详解(第2版)[M].北京:人民邮电出版社,2012:20-21.

[28]杨海东,杨春.RFID安全问题研究[J].微计算机信息,2008,24(32):238-240.

[29]工业和信息化部电信研究院.移动互联网白皮书2011[R/OL].(2011-05:1)[2013-02-09]http://www.catr.cn/kxyj/qwfb/bps/201212/P020130613318746955259.pdf.

[30]工业和信息化部电信研究院.移动终端白皮书2012[R/OL].(2012-04:1)[2013-02-09]http://www.catr.cn/kxyj/qwfb/bps/201212/P020121204616817257504.pdf.

[31]陈静.工信部将加大政策扶持力度推动移动互联网发展[N/OL].新华网,(2011-11-01)[2013-02-10]http://news.xinhuanet.com/fortune/2011-11/01/c_122222724.htm.

[32]CNNIC.中国手机网民上网行为研究报告[R/OL].(2011-03/2)[2012-11-08]http://www.cnnic.net.cn/hlwfzyj/hlwxzbg/201108/P020120709345274527429.pdf.

[33]工业和信息化部电信研究院.移动互联网白皮书2013[R/OL].(2013-03:1-17)[2013-03-10]http://www.catr.cn/kxyj/qwfb/bps/201303/P020130301397809834073.pdf.

[34]中国电子技术标准化研究院.智能终端白皮书2012[R/OL].(2012-08-27)[2013-03-10]http://www.cesi.ac.cn/cesi/guanwanglanmu/biaozhunhuayanjiu/2012/0827/10154.html.

[35]宋治礼 .手机定位可能侵犯隐私权的法律思考[J].湖北经济学院学报:人文社会科学版,2009,6(5):88-90.

[36]360doc.1.41亿部手机装有间谍软件!CIQ泄密事件惊动美国国会[EB/OL].360doc,(2011-12-05)[2013-02-12]http://www.360doc.com/content/11/1205/08/2633_169750203.shtml.

[37]罗军舟,吴文甲,杨明.移动互联网:终端、网络与服务[J].计算机学报,2011,34(11):2029-2051.

[38]马军,马慧.移动互联网安全问题分析及建议[J].现代电信科技,2009(7):46-49.

[39]移动互联网中的智能终端一般包括智能手机、平板电脑、PDA(个人数字助理)、上网本等具备联网功能的智能移动设备。

[40]魏亮.移动互联网安全框架[J].中兴通讯技术,2009,15(4):28-31.

[41]佚名.Google Play应用商店下载量超150亿次[EB/OL].网易,(2012-05-09)[2012-09-25]http://mobile.163.com/12/0509/11/812FEOGO00112K8G.html.

[42]据中国互联网络信息中心调查显示,用户下载安装应用软件时,44.4%的人会仔细看软件权限授权说明,40.7%的人不会仔细看,14.9%的人表示“不好说”。同时,40.5%的人会留意使用手机软件的风险,35.6%的人不会留意。

[43]DCCI.2013移动应用隐私安全测评报告[R/OL].2013[2013-08-09]http://wenku.baidu.com/link?url=MVCuk_waGeKK9fJCpTXyUbUd9Y9XKxNsiI8NcewOGWTbr1JgYYtj24jZ03tjHrZ4k8AaT6FPqA a3JpmzjfqN8_MS8vN6pS651-Bxm-_c2pW.

[44]DCCI.2013移动应用隐私安全测评报告[R/OL].2013[2013-08-09]http://wenku.baidu.com/link?url=MVCuk_waGeKK9fJCpTXyUbUd9Y9XKxNsiI8NcewOGWTbr1JgYYtj24jZ03tjHrZ4k8AaT6FPqA a3JpmzjfqN8_MS8vN6pS651-Bxm-_c2pW.

[45]腾讯安全实验室.腾讯移动安全实验室2013年5月手机安全报告[R/OL].(2013-06-23)[2013-07-12]http://m.qq.com/security_lab/news_detail_178.html.

[46]TechWeb.315晚会曝58%手机应用窃取隐私,用户只能任人宰割?[EB/OL].TechWeb,(2013-03-16)[2013-07-12]http://www.techweb.com.cn/hotnews/2013-03-16/1283435.shtml.

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。